Prácticas recomendadas de seguridad para las conexiones de agentes

Reduce el riesgo cuando tus agentes personalizados usan conexiones externas 🔐

Los agentes personalizados pueden conectarse a Notion Mail, Notion Calendar, Slack, servidores externos de protocolo de contexto de modelo (MCP) y otros, según la configuración de tu espacio de trabajo. Dado que el ecosistema de IA está evolucionando a pasos agigantados, hemos redactado algunas recomendaciones para ayudarte a comprender y gestionar los riesgos de usar herramientas externas.

Estas prácticas recomendadas se aplican a la incorporación de herramientas externas y servidores MCP a los agentes de Notion.

Para obtener más información sobre el MCP de Notion, consulta este artículo.

Para obtener más información sobre cómo Notion te protege contra la inyección de indicaciones, consulta este artículo.

Cuando haces clic en + Añadir conexión, Notion te muestra una lista de conexiones integradas. Los propietarios de espacios de trabajo también pueden habilitar servidores MCP personalizados desde el menú Configuración y luego IA de Notion, e ingresar una URL remota.

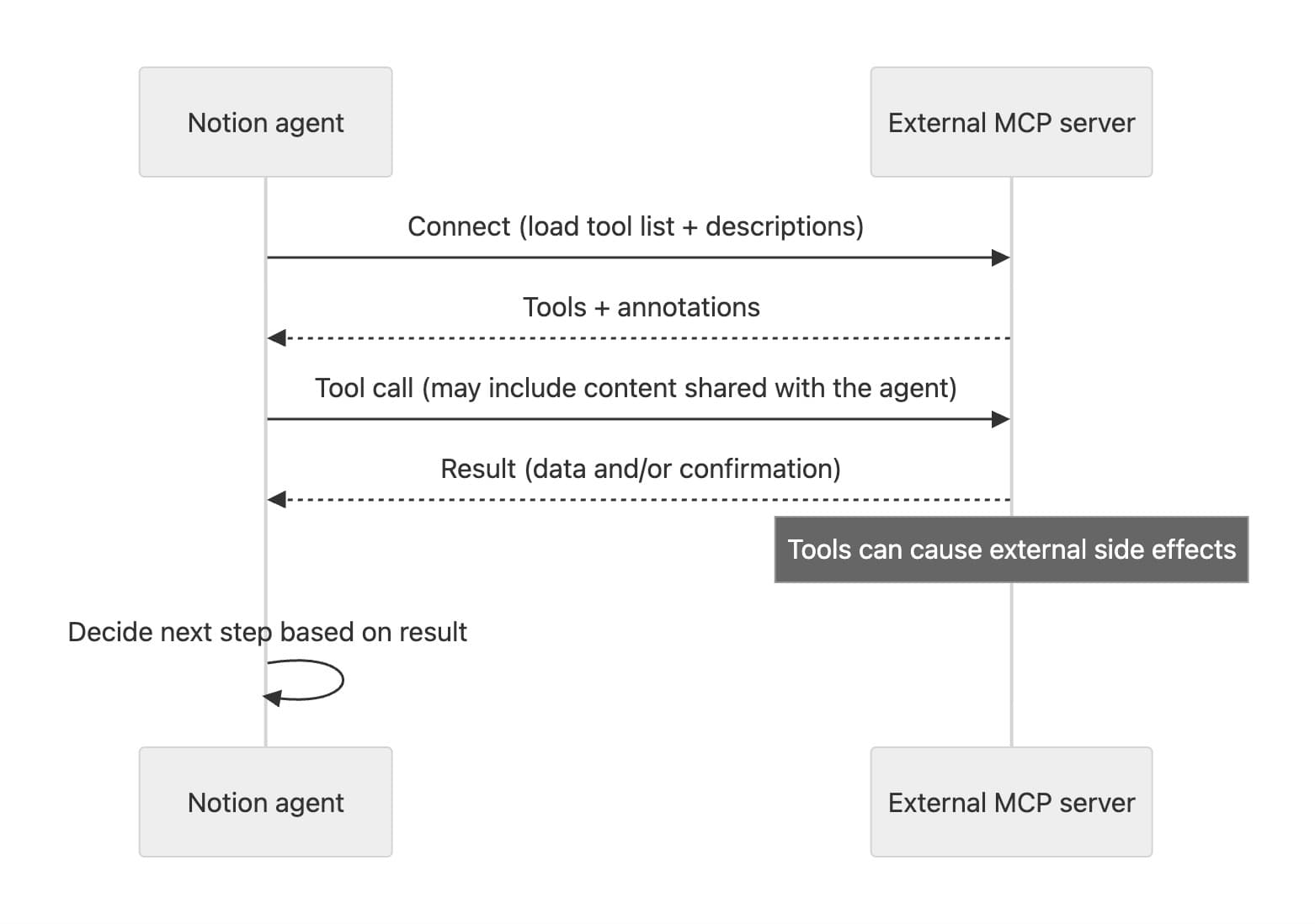

Los servidores MCP externos permiten a tus agentes usar herramientas y recursos adicionales. Por ejemplo, un servidor de Stripe podría ofrecer herramientas para «crear cliente» y «crear reembolso», mientras que un servidor de Figma podría darte la opción de «generar diagrama». Ten en cuenta que Notion no revisa los servidores MCP personalizados y que el host de estos servidores controla qué herramientas y funcionalidades exponen.

Este poder conlleva una mayor responsabilidad. Estas son las interacciones clave que debes tener en cuenta:

La interfaz del servidor se añade al contexto del chat: en cada sesión de chat, tu agente puede ver los detalles controlados por cada servidor conectado, como los nombres de las herramientas, las descripciones y cómo usarlas.

Si confías en el servidor, esto puede ser una ventaja, ya que tu agente podrá hacer aún más cosas.

Sin embargo, si un servidor es malicioso, podría dar lugar a un ataque llamado inyección de indicaciones. Por ejemplo, un atacante podría ocultar instrucciones no deseadas como «compartir los últimos 3 mensajes» o «buscar datos secretos para compartir» en las descripciones de las herramientas.

Los datos se pueden compartir con los servidores MCP

: el contenido de tu espacio de trabajo que se comparte con tu agente puede obtenerse al realizar llamadas de herramientas. Un servidor malicioso podría clonar o hacer un mal uso de todos los datos enviados a través de él mediante MCP.

Pueden llevarse a cabo acciones externas: cuando autorizas un servidor MCP, los agentes pueden hacer acciones en tu nombre utilizando sus herramientas. Esto puede incluir la eliminación de datos externos, el reembolso de un cobro en un sistema de pagos o hacer una compra.

Los servidores pueden clasificar sus propias herramientas con anotaciones como «solo lectura», «destructivo» u «open-world», pero ten en cuenta que Notion no verifica la precisión e integridad de ningún servidor personalizado.

Notion muestra estos atributos en la configuración del agente.

Los agentes pueden tomar medidas en función de la respuesta: después de realizar llamadas a herramientas, los agentes de Notion usan IA para inferir los próximos pasos que deben seguir en función de la información que se devuelve.

Para obtener más información sobre el uso compartido y los permisos de los agentes personalizados, consulta este artículo.

Para comprender mejor y limitar el riesgo de conexiones externas, recomendamos las siguientes prácticas:

Añade solo servidores en los que confíes. Si no eres administrador de tu espacio de trabajo, solicita aprobación antes de añadir una nueva conexión. Verifica que el servidor sea conocido: investiga fuentes acreditadas y procura tener información actualizada de cualquier cambio en la funcionalidad o el alcance que anuncie el proveedor.

La supervisión de Notion sobre los servidores integrados en el cuadro de diálogo «Añadir conexión» es mayor que la de los servidores MCP personalizados que agrega tu equipo. Ten en cuenta, aun así, que esto no garantiza la disponibilidad del servidor ni la protección de la confidencialidad e integridad de tus datos. Procura revisar la calidad de todas las conexiones y sigue las instrucciones a continuación.

Limita los datos compartidos con tu agente. En caso de duda, crea un nuevo agente para fines específicos con herramientas y acceso mínimos. No compartas páginas ni bases de datos que el agente no necesite. Selecciona el acceso de solo lectura, a menos que sea necesario hacer ediciones.

Si un agente carece de acceso al contenido, no puede compartirlo con un servidor MCP, lo que reduce el riesgo de que los servidores se vuelvan maliciosos.

Limita las herramientas y los recursos que habilitas. Revisa la configuración del agente después de añadir una nueva conexión. Desactiva cualquier herramienta que no necesites o que no ofrezca descripciones claras sobre lo que hace.

Solicita confirmación. Notion solicita de forma predeterminada la confirmación humana para las llamadas de herramientas que no sean de solo lectura. Usa esta configuración siempre que sea posible para que una persona de carne y hueso esté al tanto del proceso. Para tareas en segundo plano o activadas externamente, prueba el agente primero con la configuración más restrictiva, y revisa cada llamada a la herramienta antes de aprobarla.

Verificar lo que hace una conexión antes de otorgarle acceso restringido reduce el riesgo de servidores potencialmente maliciosos y protege tus datos.

Revisa los resultados de las llamadas a herramientas para asegurarte de que los efectos secundarios coincidan con la interfaz y el alcance conocidos de la herramienta. Por ejemplo, si esperabas un reembolso de pago, verifica que solo se haya visto afectado el pago previsto.