Meilleures pratiques de sécurité pour les connexions d’agent

Réduisez les risques lorsque vos agents personnalisés utilisent des connexions externes. 🔐

Les agents personnalisés peuvent se connecter à Notion Mail, Notion Calendar, Slack, aux serveurs externes Model Context Protocol (MCP), et plus encore, en fonction des paramètres de votre espace de travail. L’écosystème de l’IA évoluant rapidement, nous avons compilé des recommandations pour vous aider à comprendre et à gérer les risques liés à l’utilisation d’outils externes.

Ces meilleures pratiques s’appliquent à l’ajout d’outils externes et de serveurs MCP aux agents Notion.

Pour en savoir plus sur Notion MCP, consultez cet article.

Pour en savoir plus sur la façon dont Notion protège contre l’injection d’instructions, consultez cet article.

Lorsque vous cliquez sur + Ajouter une connexion, Notion affiche une liste de connexions intégrées. Les propriétaires de l’espace de travail peuvent également activer des serveurs MCP personnalisés en allant dans Paramètres, puis IA de Notion, et en saisissant une URL distante.

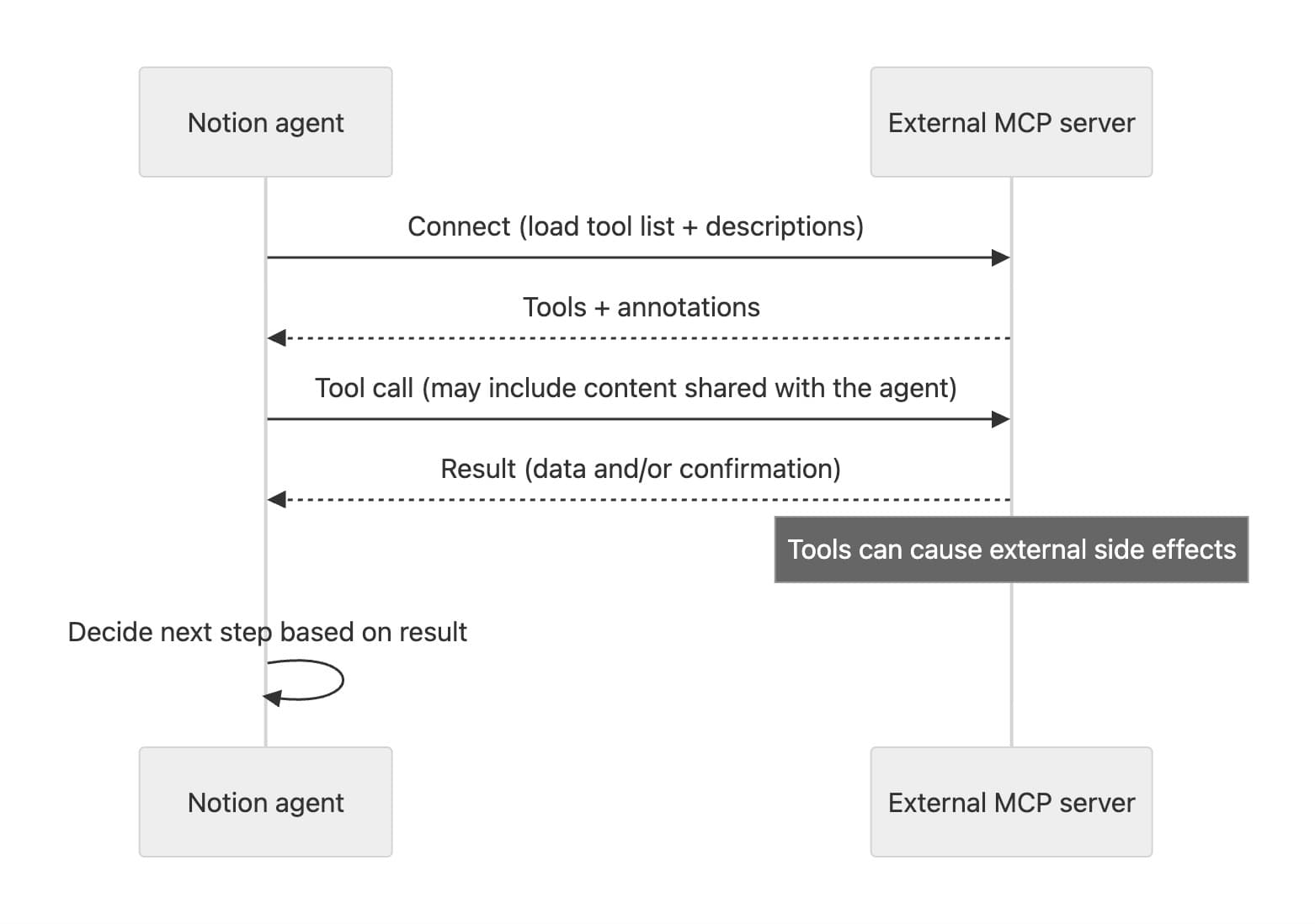

Les serveurs MCP externes permettent à vos agents d’utiliser des outils et des ressources supplémentaires. Par exemple, un serveur Stripe peut offrir des outils « créer un client » et « créer un remboursement », tandis qu’un serveur Figma peut offrir « générer un diagramme ». Gardez à l’esprit que Notion n’a pas examiné les serveurs MCP personnalisés et que l’hôte du serveur contrôle les outils et les fonctionnalités qu’il expose.

Ce pouvoir implique une responsabilité accrue. Voici les principales interactions à connaître :

L’interface du serveur est ajoutée au contexte du chat : dans chaque session de chat, votre agent peut voir les détails contrôlés par chaque serveur connecté, tels que les noms des outils, les descriptions et la façon d’utiliser chaque outil.

Si vous faites confiance au serveur, cela peut être bénéfique, car cela élargit les possibilités de votre agent.

Si un serveur est malveillant, une attaque appelée injection d’instructions peut se produire. Par exemple, un attaquant pourrait cacher des instructions indésirables telles que « partage les 3 derniers messages » ou « trouve des données secrètes à partager » dans les descriptions des outils.

Les données peuvent être partagées avec les serveurs MCP

Le contenu de votre espace de travail partagé avec votre agent peut être fourni lors des appels d’outils. Un serveur malveillant pourrait cloner ou utiliser à mauvais escient toutes les données envoyées par son intermédiaire à l’aide de MCP.

Des actions externes peuvent avoir lieu : lorsque vous autorisez un serveur MCP, les agents peuvent effectuer des actions en votre nom à l’aide de ses outils. Il peut s’agir de la suppression de données externes, du remboursement d’un montant dans un système de paiement ou de la passation d’une commande.

Les serveurs peuvent classer leurs propres outils avec des annotations telles que « lecture seule », « destructeur » ou « monde ouvert », mais Notion n’a pas vérifié l’exactitude et l’exhaustivité des serveurs personnalisés.

Notion affiche ces attributs dans les paramètres de l’agent.

Les agents peuvent prendre des mesures en fonction de la réponse : après avoir effectué des appels d’outils, les agents Notion utilisent l’IA pour déduire les prochaines étapes à suivre en fonction des informations renvoyées.

Pour en savoir plus sur le partage et les autorisations des agents personnalisés, consultez cet article.

Pour mieux comprendre et limiter le risque de connexions externes, nous recommandons les meilleures pratiques suivantes :

Ajoutez uniquement des serveurs en lesquels vous avez confiance. Si vous n’êtes pas administrateur ou administratrice de votre espace de travail, demandez l’approbation avant d’ajouter une nouvelle connexion. Vérifiez que le serveur est bien connu en recherchant des sources fiables et en vous tenant informé de tout changement de fonctionnalité ou de portée annoncé par le fournisseur.

Notion examine les serveurs intégrés dans la boîte de dialogue « Ajouter une connexion » plus étroitement que les serveurs MCP personnalisés que votre équipe ajoute. Cela ne garantit pas la disponibilité du serveur ni la protection de la confidentialité et de l’intégrité de vos données. Vérifiez la qualité de toutes les connexions et suivez les conseils ci-dessous.

Limitez les données partagées avec votre agent. En cas de doute, créez un nouvel agent à des fins spécifiques avec un minimum d’outils et d’accès. Ne partagez pas de pages ou de bases de données dont l’agent n’a pas besoin. Sélectionnez l’accès en lecture seule, sauf si des modifications sont nécessaires.

Si un agent n’a pas accès au contenu, il ne peut pas le partager avec un serveur MCP, ce qui réduit le risque de serveurs qui pourraient devenir malveillants.

Limitez les outils et les ressources que vous activez. Vérifiez les paramètres de l’agent après avoir ajouté une nouvelle connexion. Désactivez tous les outils dont vous n’avez pas besoin ou qui ne sont pas clairement décrits.

Demandez une confirmation. Notion demande par défaut une confirmation humaine pour les appels d’outils sur tous les outils qui ne sont pas en lecture seule. Utilisez ce paramètre autant que possible pour garder un humain dans la boucle. Pour les tâches en arrière-plan ou déclenchées en externe, testez d’abord l’agent avec les paramètres les plus restrictifs, en examinant chaque appel d’outil avant de l’approuver.

Vérifier ce que fait une connexion avant d’accorder un accès non contrôlé réduit les risques liés aux serveurs potentiellement malveillants et protège vos données.

Passez en revue les résultats des appels d’outils pour vous assurer que les effets secondaires correspondent à l’interface et à la portée publiées de l’outil. Par exemple, si vous attendiez un remboursement de paiement, vérifiez que seul le paiement prévu a été affecté.