Práticas recomendadas de segurança para conexões de agentes

Reduza o risco quando seus Agentes personalizados usam conexões externas. 🔐

Os Agentes personalizados podem se conectar ao Notion Mail, Notion Calendar, Slack, servidores externos do protocolo de contexto para modelos (MCP) e muito mais, dependendo das configurações do seu espaço de trabalho. Como o ecossistema de IA está evoluindo rapidamente, compilamos recomendações para ajudar você a entender e gerenciar os riscos do uso de ferramentas externas.

Estas práticas recomendadas se aplicam à adição de ferramentas externas e servidores MCP aos agentes do Notion.

Para saber mais sobre o Notion MCP, consulte este artigo.

Para saber mais sobre como o Notion protege contra a injeção de prompts, consulte este artigo.

Quando você clica em + Adicionar conexão, o Notion mostra uma lista de conexões integradas. Os proprietários do espaço de trabalho também podem habilitar servidores MCP personalizados acessando Configurações e, em seguida, IA do Notion e inserindo um URL remoto.

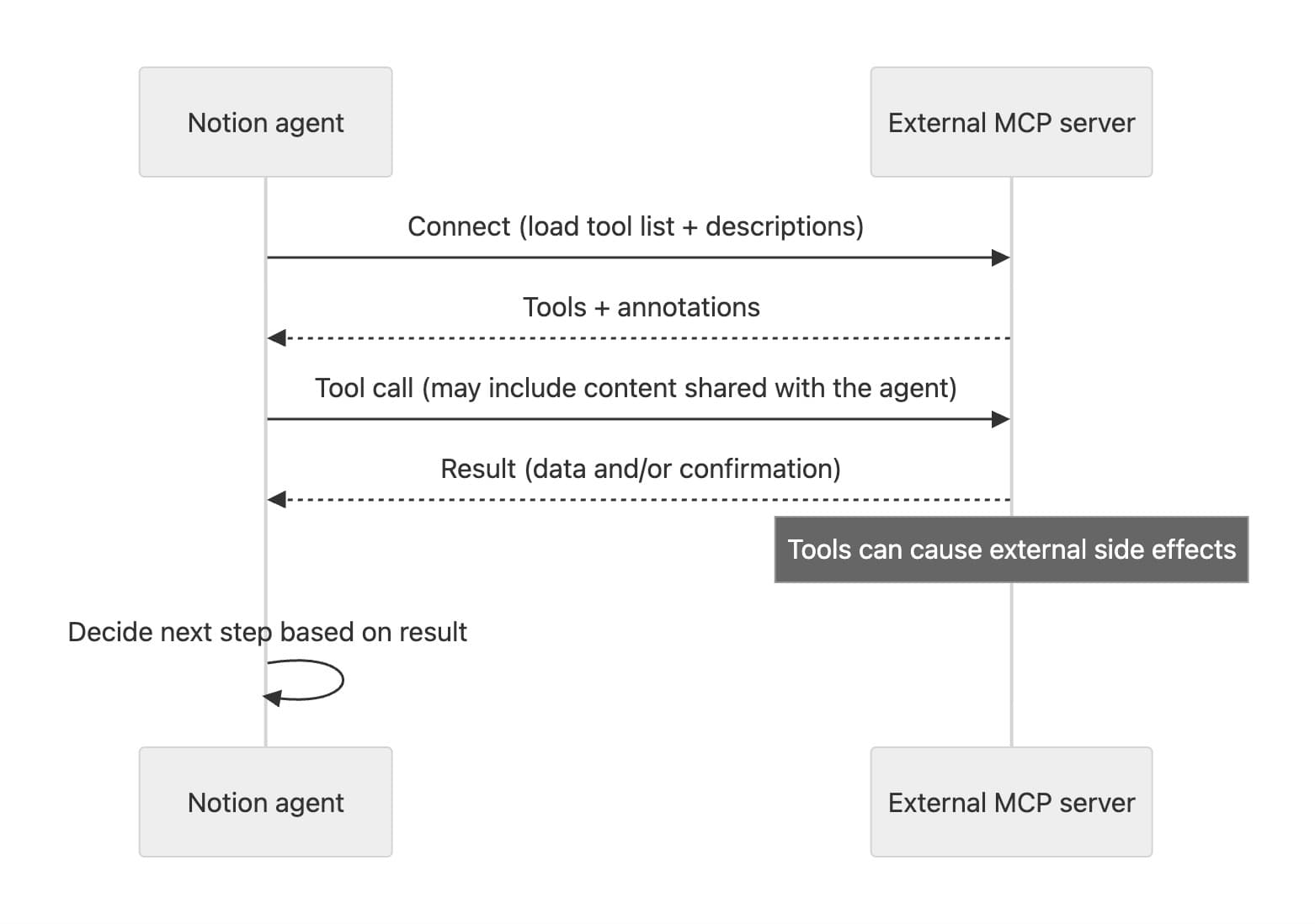

Os servidores MCP externos permitem que seus agentes usem ferramentas e recursos adicionais. Por exemplo, um servidor Stripe pode oferecer ferramentas para "criar clientes" e "criar reembolsos", enquanto um servidor Figma pode oferecer "gerar diagramas". Lembre-se de que o Notion não analisou os servidores MCP personalizados e o host do servidor controla quais ferramentas e funcionalidades eles expõem.

Esse poder traz maior responsabilidade. Aqui estão as principais interações a serem observadas:

A interface do servidor é adicionada ao contexto do chat: em cada sessão de chat, seu agente pode ver detalhes controlados por cada servidor conectado, como nomes de ferramentas, descrições e como usar cada ferramenta.

Se você confiar no servidor, isso pode ser benéfico, pois expande o que o seu agente pode fazer.

Se um servidor for mal-intencionado, um ataque chamado injeção de prompt pode acontecer. Por exemplo, um invasor pode ocultar instruções indesejadas como "compartilhar as últimas 3 mensagens" ou "procurar dados secretos para compartilhar" nas descrições das ferramentas.

Os dados podem ser compartilhados com servidores MCP

O conteúdo do seu espaço de trabalho que é compartilhado com o seu agente pode ser fornecido ao fazer chamadas de ferramentas. Um servidor mal-intencionado pode clonar ou usar indevidamente todos os dados enviados por meio dele usando o MCP.

Ações externas podem ocorrer: quando você autoriza um servidor MCP, os agentes podem realizar ações em seu nome usando as ferramentas dele. Isso pode incluir a exclusão de dados externos, o reembolso de uma cobrança em um sistema de pagamentos ou a realização de um pedido.

Os servidores podem classificar suas próprias ferramentas com anotações como "somente leitura", "destrutivo" ou "mundo aberto", mas o Notion não verificou a precisão e a integridade dos servidores personalizados.

O Notion exibe esses atributos nas configurações do Agente.

Os agentes podem agir com base na resposta: depois de fazer chamadas de ferramentas, os agentes do Notion usam a IA para inferir as próximas etapas a serem executadas com base nas informações retornadas.

Para saber mais sobre o compartilhamento e as permissões de Agentes personalizados, consulte este artigo.

Para entender melhor e limitar o risco de conexões externas, recomendamos as seguintes práticas recomendadas:

Adicione apenas servidores que você confia. Se você não for um administrador do seu espaço de trabalho, peça aprovação antes de adicionar uma nova conexão. Verifique se o servidor é conhecido ao pesquisar fontes respeitáveis e manter-se informado sobre quaisquer alterações na funcionalidade ou no escopo anunciadas pelo provedor.

O Notion examina os servidores integrados na caixa de diálogo "Adicionar conexão" com mais atenção do que os servidores MCP personalizados que sua equipe adiciona. Isso não garante a disponibilidade do servidor ou a proteção da confidencialidade e integridade dos seus dados. Revise a qualidade de todas as conexões e siga as orientações abaixo.

Limite os dados compartilhados com o seu agente. Na dúvida, crie um novo agente para fins específicos com ferramentas e acesso mínimos. Não compartilhe páginas ou bases de dados que o agente não precisa. Selecione o acesso somente leitura, a menos que as edições sejam necessárias.

Se um agente não tiver acesso ao conteúdo, ele não poderá compartilhá-lo com um servidor MCP, reduzindo o risco de servidores que possam se tornar mal-intencionados.

Limite as ferramentas e os recursos que você habilita. Revise as configurações do agente depois de adicionar uma nova conexão. Desative todas as ferramentas que você não precisa ou que não têm descrições claras do que fazem.

Solicite confirmação. O padrão do Notion é solicitar confirmação humana para chamadas de ferramentas em todas as ferramentas que não sejam somente leitura. Use essa configuração sempre que possível para manter um ser humano no circuito. No caso de tarefas em segundo plano ou acionadas externamente, teste o agente primeiro com as configurações mais restritivas, revisando cada chamada de ferramenta antes de aprovar.

Verificar o que uma conexão faz antes de conceder acesso não revisado reduz o risco de servidores potencialmente mal-intencionados e protege seus dados.

Revise os resultados da chamada de ferramenta para garantir que os efeitos colaterais estejam alinhados com a interface e o escopo publicados da ferramenta. Por exemplo, se você esperava um reembolso de pagamento, verifique se apenas o pagamento pretendido foi afetado.